脆弱性管理クラウド「yamory」、2024年脆弱性セキュリティレポートを公開

〜ソフトウェアサプライチェーンのリスクが増大、総合的なリスク判断による脆弱性対応が重要〜

株式会社アシュアード(本社:東京都渋谷区、代表取締役社長:大森 厚志)が運営する、脆弱性管理クラウド「yamory(ヤモリー)」(https://yamory.io/ 以下、yamory)は、独自の脆弱性情報データベースをもとに、2024年の脆弱性セキュリティレポートを公開しました。

脆弱性件数は依然として増加傾向にあり、全ての脆弱性への対応は現実的ではなく、早期の検知と総合的なリスク判断による対応が重要です。また、CVE IDのない脆弱性・リスクの増加など、ソフトウェアサプライチェーンのリスクは高まっており、セキュリティ対策やSBOM対応が急務となっています。

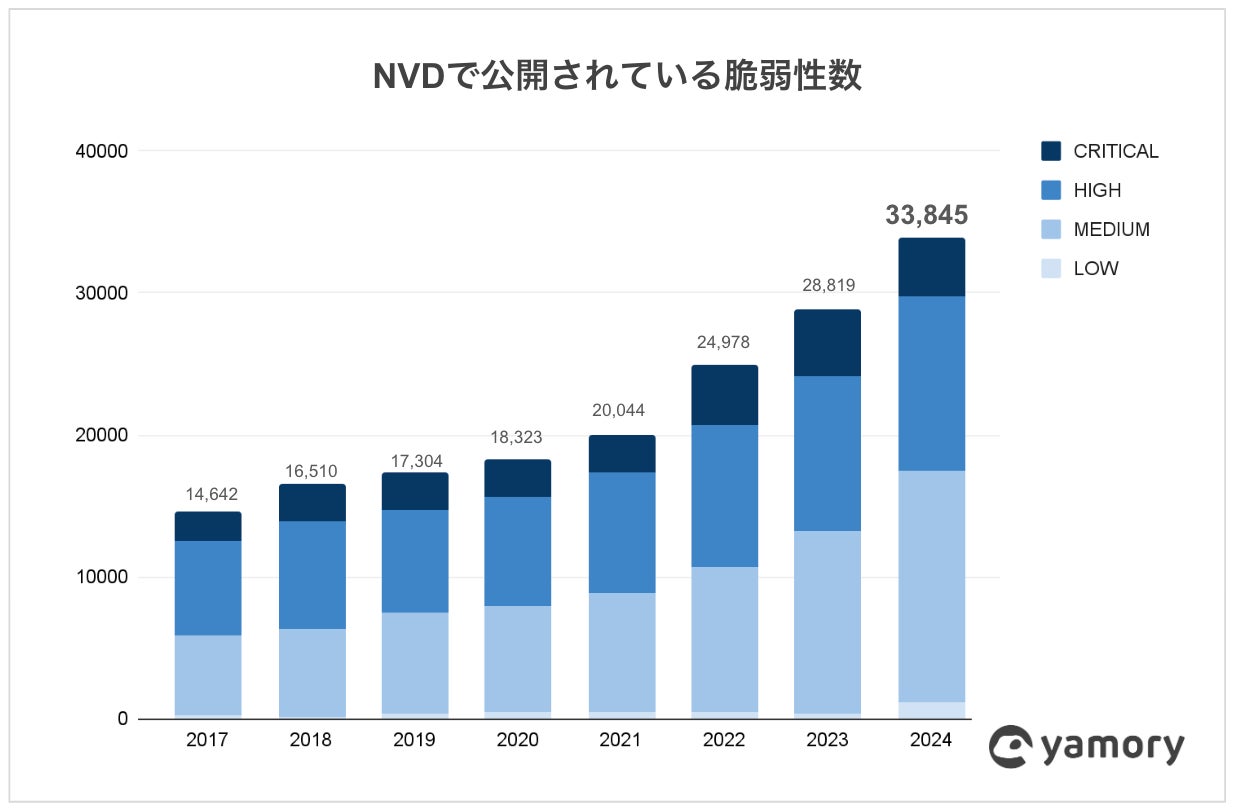

脆弱性件数は年々増加、全体の48%が深刻度の高いCriticalとHighの脆弱性

米国国立標準技術研究所(NIST)が運営する脆弱性データベース(NVD)で公開されている脆弱性数(CVSS v3)は年々増加傾向にあり、2024年は11月末時点で昨年比17%増の33,845件が公開されています。また、全体の48%が深刻度の高い「High」「Critical」の脆弱性であり、High以上に絞って対応した場合でも16,345件の脆弱性に対応しなければならず、膨大な工数がかかります。

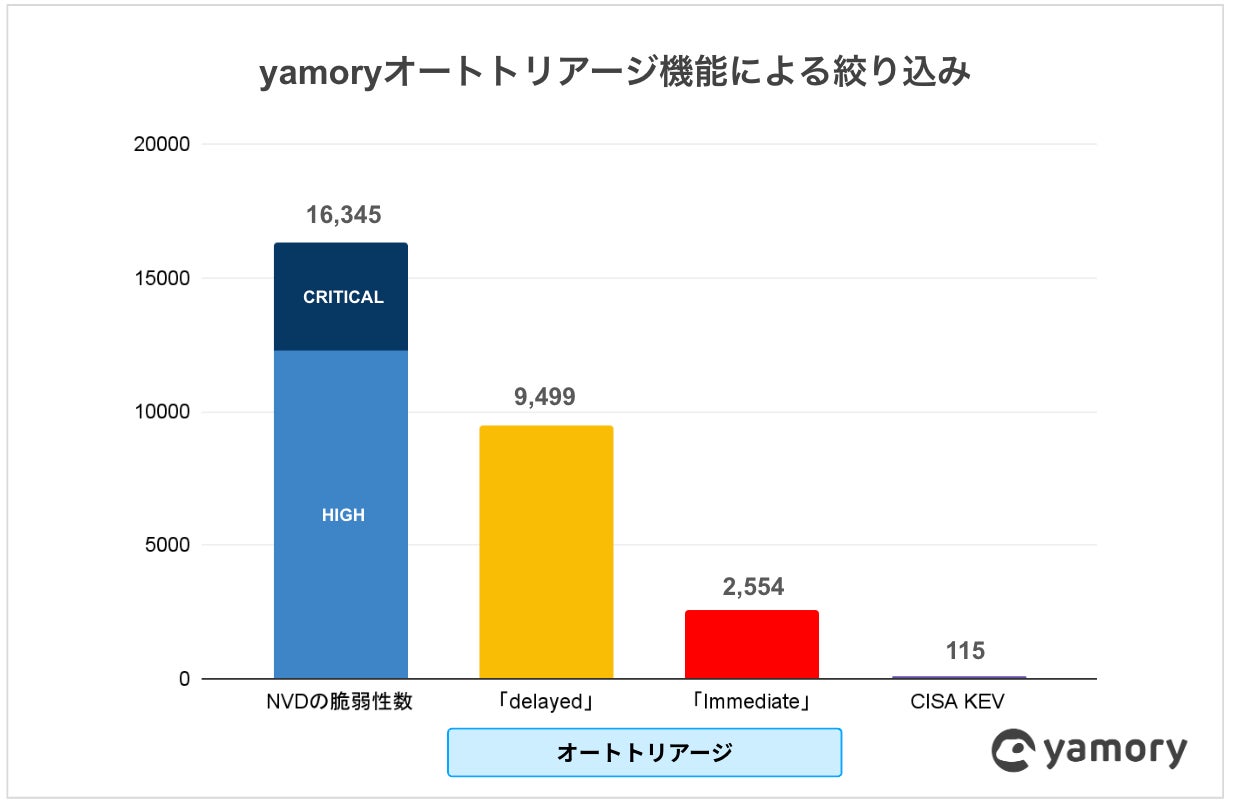

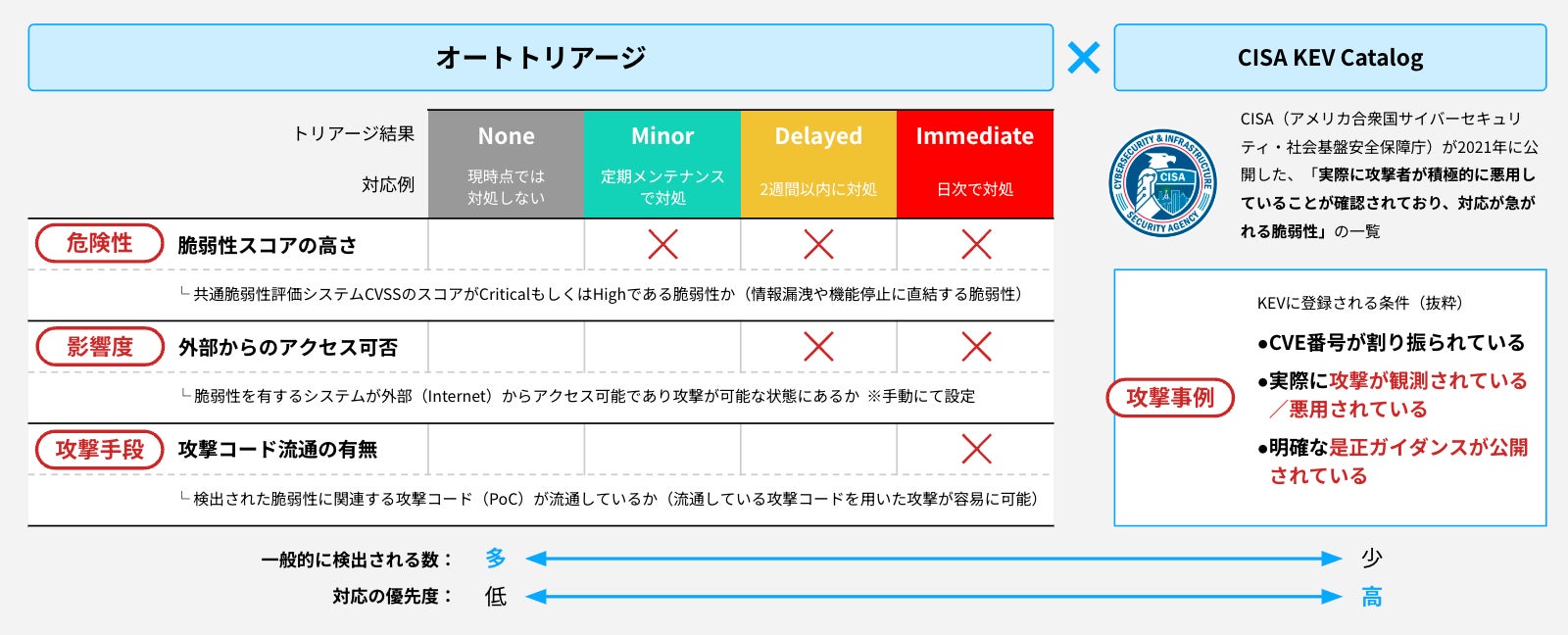

yamoryでは、独自で構築した脆弱性のデータベースを使い、危険度のレベルを算出し、対応の優先度を自動で判断するオートトリアージ機能(特許番号:6678798号)を提供しています。オートトリアージ機能により即日対応が必要とされる「Immediate」に分類された脆弱性は、NVDで公開されている「High」「Critical」の脆弱性16,345件から、84.4%減の2,554件に絞られました。そのうちCISA KEVカタログ(※)に掲載され、既に悪用が観測されている脆弱性は4.5%(115件)でした。

CISA KEVに掲載されている脆弱性への対応は重要ですが、日本で悪用されている脆弱性が掲載されていない等、全ての悪用されている脆弱性が掲載されているわけではないため、CISA KEVへの対応のみでは不十分です。

すべての脆弱性に対応することは不可能であり、CISA KEVやPoC等の脅威情報を組み合わせることで実際にリスクの高い脆弱性に絞り込み、優先順位をつけて脆弱性対応を行う必要があります。

※CISA KEVカタログ:CISA(アメリカ合衆国サイバーセキュリティ・社会基盤安全保障庁)が公開している「実際に攻撃者が積極的に悪用していることが確認されており、対応が急がれる脆弱性」の一覧。2024年に170件追加され、全体で1223件の脆弱性が掲載されている。

詳細:https://yamory.io/blog/cisa-kev/

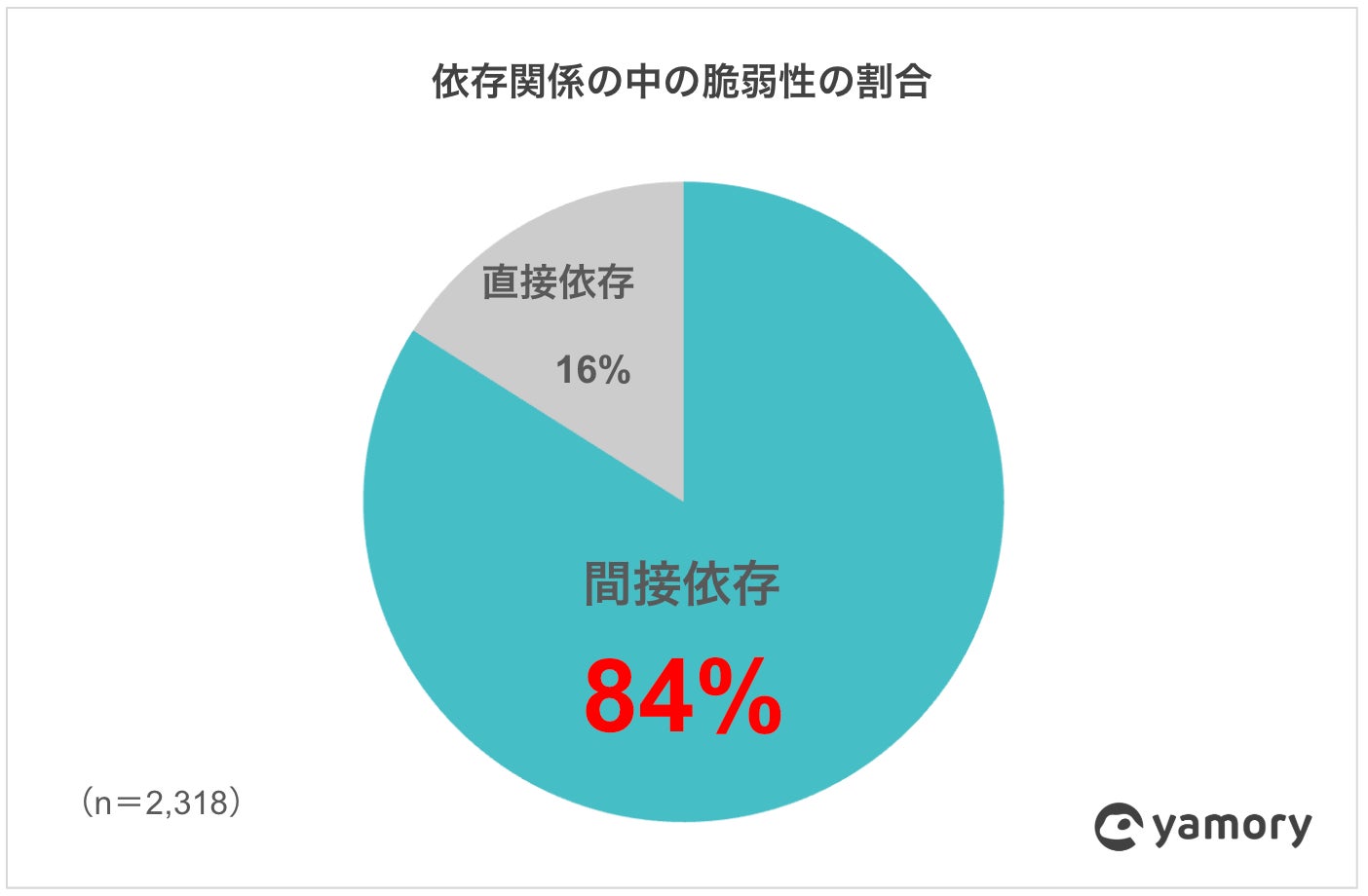

ソフトウェア依存関係が複雑化、ソフトウェアサプライチェーンのリスクが増大

1つソフトウェアを導入するとそのソフトウェアが依存する他のソフトウェアも一緒に導入されるため、OSS利用が一般化している昨今はソフトウェアの依存関係が複雑化しています。yamoryで2024年に検知された「Immediate」の脆弱性(2,318件)のうち、84%が間接的に導入されたソフトウェアの脆弱性であり、間接依存を含めた正確なソフトウェア管理ができていないと、脆弱性の脅威に晒されることになります。

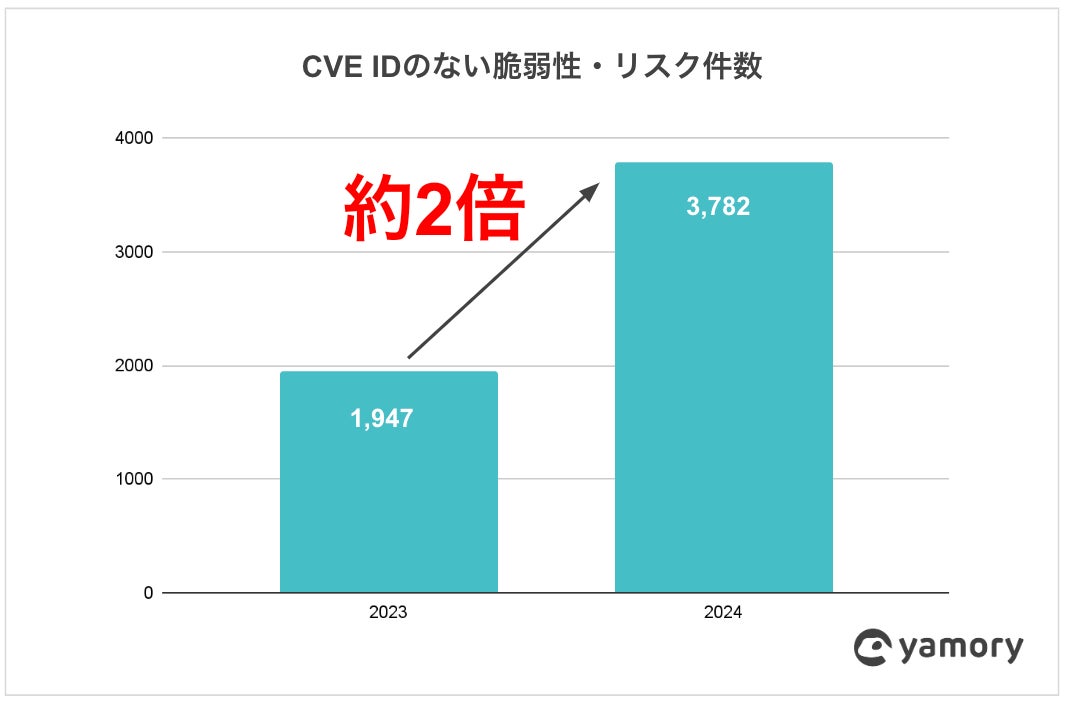

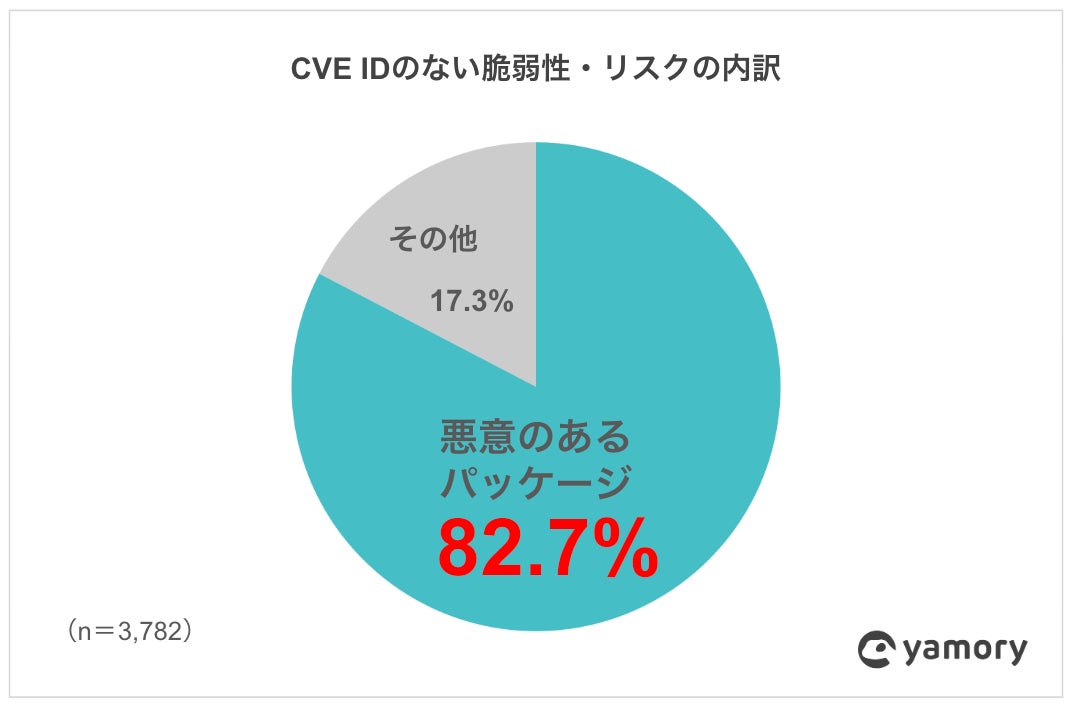

また、依存関係の中には、これまでのような脆弱性だけでなく様々なリスクが存在しています。例えば、悪意のあるコード挿入 (XZ Utils CVE-2024-3094)、Dependency Confusion (依存関係かく乱)、悪意のあるパッケージ (タイポスクワッティング等)などです。これらのリスクはCVE IDが採番されている脆弱性だけでなく、CVE IDのないものも多く存在しています。CVE IDのない脆弱性・リスクは昨年から約2倍に増加しており、その内約9割は悪意のあるパッケージでした。CVE IDのない脆弱性・リスクの増加など、ソフトウェアサプライチェーンのリスクは高まっており、ソフトウェアサプライチェーンを含めたセキュリティ対策やSBOM対応が急務となっています。

yamory事業部 セキュリティエンジニア 芳澤 正敏 コメント

脆弱性件数は依然として増加傾向にあり、実際に悪用される脆弱性はごく僅かですが、悪用されるまでのスピードは早まっています。全ての脆弱性への対応は現実的ではなく、早期に検知し、CISA KEVやPoC等の脅威情報を組み合わせた総合的なリスク判断で対応することが重要です。

また、間接依存における脆弱性の割合が大きいこと、悪意のあるパッケージを含むCVE IDが採番されていない脆弱性・リスクの数が増加していることなど、ソフトウェアサプライチェーンのリスクが確実に高まってきていることを実感します。網羅的な脆弱性管理はもちろん、ソフトウェアサプライチェーンのセキュリティ対策にも力を入れる必要があります。

2025年も引き続き、様々な規制・レギュレーションの強化により、ソフトウェアサプライチェーンのセキュリティ対策やSBOM対応が強く求められる1年になるでしょう。

<レポート概要>

以下の情報をもとに作成

(対象期間:2017年1月1日~2024年11月30日)

‐ National Vulnerability Database(NVD)

‐ yamory 脆弱性データベース

‐ yamory の脆弱性スキャンによって検知された脆弱性の統計情報

※本調査を引用される際には、「yamory調べ」と必ずご記載ください。

解説セミナー

2024年セキュリティレポートについての解説ウェビナーを開催します。セキュリティのトレンドを知りたい方、ソフトウェアサプライチェーンセキュリティについて興味がある方はぜひご参加ください。

<セミナー概要>

-

内容

-

2024年のセキュリティレポートの解説

-

2025年の脆弱性動向の考察

-

yamoryを用いた効率的な脆弱性管理手法の解説

-

質疑応答

-

-

日時:2025年1月15日(水) 13:00~13:40

-

配信方法:Zoom(フォームよりご登録いただいたメールアドレス宛に、ご案内をお送りします)

-

参加費:無料

-

登壇者:yamory事業部 セキュリティエンジニア 芳澤 正敏

【脆弱性管理クラウド「yamory(ヤモリー)」について】

「yamory」は、ITシステムの脆弱性を自動で検知し、管理・対策ができるクラウドサービスです。ソフトウェアの脆弱性管理に加え、セキュリティ診断やクラウド設定管理(CSPM)を提供することで、ITシステムに必要な脆弱性対策をオールインワンで実現します。複雑化するITシステムの網羅的な脆弱性対策を効率化し、安心してテクノロジーを活用できる世界を目指し、社会のDX加速を支えます。

X(旧Twitter):https://twitter.com/yamory_sec

運営会社:株式会社アシュアード https://www.visional.inc/ja/assured.html

【Visionalについて】

「新しい可能性を、次々と。」をグループミッションとし、HR Tech領域を中心に、産業のデジタルトランスフォーメーション(DX)を推進するさまざまな事業を展開。「ビズリーチ」をはじめとした採用プラットフォームや、人財活用プラットフォーム「HRMOS」シリーズを中心に、企業の人的資本データプラットフォームの構築を目指す。また、M&A、物流Tech、サイバーセキュリティの領域においても、新規事業を次々に立ち上げている。

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像

- 種類

- 調査レポート

- ビジネスカテゴリ

- アプリケーション・セキュリティネットサービス

- 関連リンク

- https://yamory.io/

- ダウンロード